Antichat снова доступен.

Форум Antichat (Античат) возвращается и снова открыт для пользователей.

Здесь обсуждаются безопасность, программирование, технологии и многое другое.

Сообщество снова собирается вместе.

Новый адрес: forum.antichat.xyz

|

|

24.10.2007, 12:34

|

|

Banned

Регистрация: 04.01.2007

Сообщений: 193

Провел на форуме:

4213286

Репутация:

728

|

|

Касательно элементарных мер безопасности домашней Wi-Fi сети:

1) Сменить логин/пароль пользователя и администратора для доступа к веб-интерфейсу WiFi маршрутизатора / точки доступа;

1) Включить WEP/WPA (предпочтительнее) шифрование;

2) Использовать сложный ключ

3) Отрубить вещание SSID;

4) Включить фильтр по MAC адресам, куда занести в список разрешенных все "железки", которые должны иметь доступ к Wi-Fi сети.

|

|

|

24.10.2007, 13:31

|

|

Участник форума

Регистрация: 18.10.2007

Сообщений: 251

Провел на форуме:

1434980

Репутация:

247

|

|

Сообщение от _-Ramos-_

Касательно элементарных мер безопасности домашней Wi-Fi сети:

1) Сменить логин/пароль пользователя и администратора для доступа к веб-интерфейсу WiFi маршрутизатора / точки доступа;

1) Включить WEP/WPA (предпочтительнее) шифрование;

2) Использовать сложный ключ

3) Отрубить вещание SSID;

4) Включить фильтр по MAC адресам, куда занести в список разрешенных все "железки", которые должны иметь доступ к Wi-Fi сети.

Я бы ещё добавил TKIP.

Temporal Key Integrity Protocol - реализация динамических ключей шифрования, плюс к этому, каждое устройство в сети так же получает свой Master-ключ (который тоже время от времени меняется). Ключи шифрования имеют длину 128 бит и генерируются по сложному алгоритму, а общее кол-во возможных вариантов ключей достигает сотни миллиардов, а меняются они очень часто.

Источник: ссылка

|

|

|

27.10.2007, 17:51

|

|

Moderator - Level 7

Регистрация: 23.04.2007

Сообщений: 646

Провел на форуме:

4901399

Репутация:

1035

|

|

Сообщение от _GaLs_

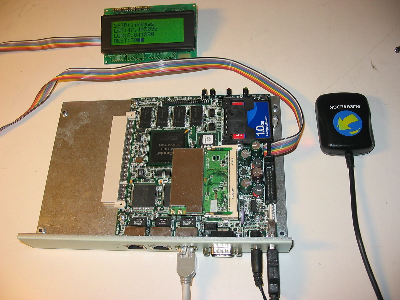

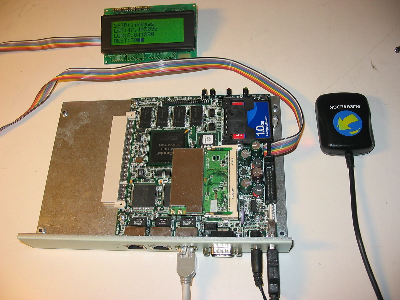

Девайс под названием Silica представляет собой полностью автономный "взламыватель" беспроводных сетей, работающий как с Wi-Fi, так и с Bluetooth. Всё, что требуется от пользователя, это зайти с этим небольшим (производитель позиционирует Silica как "ручное устройство") приборчиком в зону действия беспроводной сети и чуть подождать.

Спустя несколько мгновений аппарат будет способен перехватывать весь сетевой трафик, сообщает Ferra. И всё это без лишних движений.

Каким образом девайс осуществляет проникновение, в Immunity по понятным причинам не известно. Разумеется, производитель сообщает, что такое чудо-устройство стоимостью около $3000 будет предназначаться исключительно для профессионального применения. К примеру, для выявления в беспроводных сетях уязвимых мест.

Источник: gizmod.ru  Silica сейчас выпускается установленной на Nokia 770, но Immunity планирует расширить круг используемых устройств.

Silica сейчас выпускается установленной на Nokia 770, но Immunity планирует расширить круг используемых устройств.

Silica запускается на установленной системе Debian/Linux kernel 2.6.16 с простейшим графическим интерфейсом. В настоящее время Silica поддерживает стандарт 802,11 (Wi-Fi) беспроводное соединение Bluetooth и Ethernet через USB.

Silica запускается на установленной системе Debian/Linux kernel 2.6.16 с простейшим графическим интерфейсом. В настоящее время Silica поддерживает стандарт 802,11 (Wi-Fi) беспроводное соединение Bluetooth и Ethernet через USB.

Когда сетевое соединение с точкой доступа устанавливается, пользователь может использовать touch-screen интерфейс для запуска Silica.

Когда сетевое соединение с точкой доступа устанавливается, пользователь может использовать touch-screen интерфейс для запуска Silica.

Silica обнаруживает беспроводные сети, затем подключается и начинает сканировать их на наличие уязвимостей.

Silica обнаруживает беспроводные сети, затем подключается и начинает сканировать их на наличие уязвимостей.

Доступные сети могут быть просканированы в двух режимах: Атакующий и "быстрая проверка". Оба этих режима могут быть запущены одновременно.

Пользователь может вручню выбрать какой эксплойт использовать при атаке.

Управление максимально упрощено, всего три кнопки: Scan, Stop и Update.

Прогресбар отображает то, что происходит на устройстве. При желании, пользователь может узнать более подробную информацию о сканировании.

Доступные сети могут быть просканированы в двух режимах: Атакующий и "быстрая проверка". Оба этих режима могут быть запущены одновременно.

Пользователь может вручню выбрать какой эксплойт использовать при атаке.

Управление максимально упрощено, всего три кнопки: Scan, Stop и Update.

Прогресбар отображает то, что происходит на устройстве. При желании, пользователь может узнать более подробную информацию о сканировании.

картинки взяты здесь www.zdnet.com

Последний раз редактировалось Elvis000; 27.10.2007 в 18:21..

|

|

|

27.10.2007, 21:51

|

|

Участник форума

Регистрация: 18.10.2007

Сообщений: 251

Провел на форуме:

1434980

Репутация:

247

|

|

Вот это новость для вардрайверов !!! Я пошёл искать Silica.  |

|

|

28.10.2007, 00:43

|

|

ы

Регистрация: 11.02.2007

Сообщений: 750

Провел на форуме:

1347723

Репутация:

1477

|

|

Сообщение от drive_pan

Вот это новость для вардрайверов !!! Я пошёл искать Silica.  Это не новость, а какая-то хня типа крякера интернета. Дожили, теперь для взлома нужно только нажимать три кнопки....

__________________

..когда же кто-нибудь выпустит MD5(Unix) брутер на GPU.... жду....

|

|

|

28.10.2007, 07:02

|

|

Moderator - Level 7

Регистрация: 23.04.2007

Сообщений: 646

Провел на форуме:

4901399

Репутация:

1035

|

|

Сообщение от ShadOS

какая-то хня типа крякера интернета. Дожили, теперь для взлома нужно только нажимать три кнопки....

Я тоже так думаю, в прстенький КПК воткнули линух на него поставили Immunity canvas 2.x с набором свежих и пополняемых сплойтов обозвали Silica и начали убивать в людях инстинкт охотников.

|

|

|

28.10.2007, 12:37

|

|

Участник форума

Регистрация: 18.10.2007

Сообщений: 251

Провел на форуме:

1434980

Репутация:

247

|

|

Сообщение от Elvis000

Я тоже так думаю, в прстенький КПК воткнули линух на него поставили Immunity canvas 2.x с набором свежих и пополняемых сплойтов обозвали Silica и начали убивать в людях инстинкт охотников.

У нормального вардрайвера инстинкт охотника никогда не отобьёш !!! А вот посмотреть что из себя представляет Silica и насколько она полезна в реальных условиях можно было бы. ИМХО

Последний раз редактировалось drive_pan; 28.10.2007 в 12:43..

|

|

|

13.11.2007, 16:48

|

|

Moderator - Level 7

Регистрация: 23.04.2007

Сообщений: 646

Провел на форуме:

4901399

Репутация:

1035

|

|

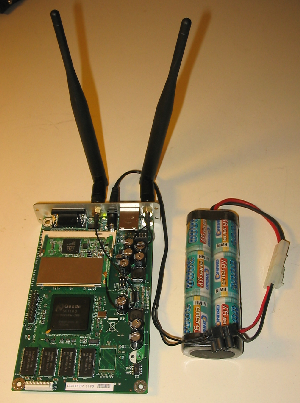

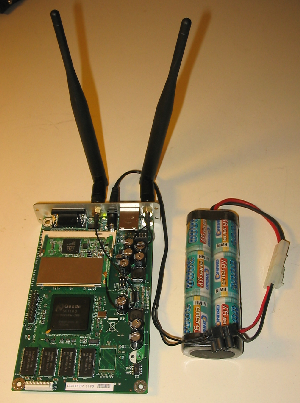

В 2008 г. хакеры все реже будут ездить в автомобилях по городу, отыскивая незащищенные Wi-Fi-сети. Вместо этого сканированием будут заниматься портативные устройства, оставленные хакерами в автомобилях, автобусах, поездах.

Встроенные в «беспилотные» сканеры GPS будут протоколировать координаты обнаруженной сети и вместе с реквизитами сети – SSID, MAC-адресами и другими – передавать на центральный сервер через общедоступные хотспоты, сообщает Astalavista.com.

Не исключено, что устройства будут даже пересылать по почте или системе быстрой доставки. Пакет со сканером позволит собрать данные обо всех хот-спотах по пути доставки.

Первые беспилотные сканеры уже созданы. Они работают под управлением OpenBSD и представлены на швейцарском сайте Wardriving.ch.

29.10.07 cnews.ru

Последний раз редактировалось Elvis000; 13.11.2007 в 16:52..

|

|

|

13.11.2007, 20:45

|

|

Участник форума

Регистрация: 18.10.2007

Сообщений: 251

Провел на форуме:

1434980

Репутация:

247

|

|

Такие «беспилотные» сканеры прийдётся хорошенько прятать от всеобщего взора, и для получения хорошего сигнала в этом месте. А то ведь сопрут его быстренько или какая нибудь бабка приймет его за бомбу, вот тогда веселье начнётся.  . А за такую идею респект авторам. Но при использовании таких устройств пропадёт вся романтика "охоты" на сети. |

|

|

23.11.2007, 15:43

|

|

Познающий

Регистрация: 10.01.2007

Сообщений: 67

Провел на форуме:

459846

Репутация:

63

|

|

Вот, нашел тут на просторах инета такую занимательную схемку. Показывает что да как, с чего начинать и в какой последовальности. Показаны все виды атак на беспроводные сети и расписан софт для каждой уязвимости и ее(уязвимости) обнаружения.

Wireless Penetration Test Framework

Схема действий по изучению WLan-сетей на наличие уязвимостей.

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид