|

|

15.07.2015, 05:21

|

|

Флудер

Регистрация: 11.12.2010

Сообщений: 4,688

Провел на форуме:

997379

Репутация:

125

|

|

Сегодня утром на гик-хабре прочитал захватывающую дух статью по нашей теме:

http://geektimes.ru/post/253392/

И задумался... интересно, есть ли роутеры, которые Router Scan по каким-то причинам вывел из строя. И если да, то сколько их. Проект предполагает использование неразрушающих уязвимостей, эксплуатация которых не должна приводить к падениям, отказам в обслуживании, и прочим малоприятным последствиям.

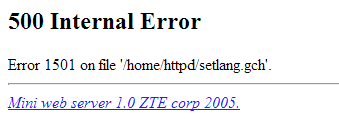

Сегодня же, во время тестового сканирования диапазонов МГТС, обнаружил, что многие роутеры ZTE F660 вместо веб-админки выдают 500 Internal Error, выводя неизвестную ошибку в одном из системных скриптов. В браузере это выглядит так:

Решил попробовать зайти в telnet, и получилось - порт 23 был открыт, и пароль был одним из стандартных. Посмотрел структуру папок - в /home/httpd было пусто! Но этого не может быть, файловая система ведь только для чтения. Решил копнуть в сторону монтированных разделов, и наткнулся на такую вещь:

Код:

/ # mount

proc on /proc type proc (rw)

sysfs on /sys type sysfs (rw)

devpts on /dev/pts type devpts (rw)

/dev/mtdblock2 on /tagparam type jffs2 (rw)

tmpfs on /var type tmpfs (rw)

/dev/mtdblock5 on /userconfig type jffs2 (rw)

none on /proc/bus/usb type usbfs (rw)

tmpfs on /home/httpd type tmpfs (rw)

Последняя строчка указывает, что смонтирована временная ФС в памяти устройства по адресу /home/httpd. И тут мне пришло в голову, что один из эксплойтов Router Scan для ZTE использует телнет и монтирование временного хранилища для подгрузки скрипта test_gch.gch, получающего пароль администратора.

Казалось бы, в коде данного эксплойта предусмотрено последующее размонтирование директории после получения пароля... но не всё так гладко. Router Scan имеет свойство зависать при одновременной обработке большого кол-ва устройств и иногда падать. А это означает, что эксплойт может остановиться на пол пути, не размонтировав директорию, таким образом вызвав отказ в обслуживании веб интерфейса.

После я решил узнать, сколько таких сломанных админок насчитывается в мире...

https://www.shodan.io/search?query=Mini+web+server+ZTE+corp+500+Error

А их чуть более полкило! (Showing results 1 - 10 of 519)

В общем, сей факт меня не радует, и я добавил в Router Scan код, позволяющий определить данную неисправность, и в автоматическом режиме (как всегда) исправить её через тот же telnet. Исправляется всё очень просто:

1. Получаем root шелл

2. umount /home/httpd

3. exit

После чего функционал веб интерфейса приходит в норму. Конечно, данный недочёт не является критическим, поскольку он также исправляется обычной перезагрузкой, но всё же мало приятным. Исправляющая фича будет доступна в релизе. |

|

|

15.07.2015, 15:49

|

|

Well-Known Member

Регистрация: 06.12.2012

Сообщений: 164

Провел на форуме:

60777

Репутация:

7

|

|

Сообщение от xrom672

Вопрос. Если изменили логин пароль на наностейшен м5, РоутерСкан до роутера пробьётся если на роутере дефолтный логин пароль?

Подробнее. Провайдер поставляет интернет по оборудованию <Ubiquiti>. логин пароль ubnt:ubnt изменил, я сканю свой диапазон ip,выдаёт кучу наностейшенов всяких без доступа, а как до роутеров достучатся?

Как узнать логин:пароль наностейшен.

Если точки настроены в режиме роутеров (т.е. включен NAT), то чтобы достучаться до оконечного оборудования, надо пробросить соответствующий порт на его внутренний ip. Если обе точки настроены в режиме роутера, то это надо проделать на обеих точках. Для сканрования следующего роутера во внутренней сети наностэйшна придется проделать все тоже самое. Короче это геморой еще тот!

Другое дело, если наностэйшны работают в режиме моста, тогда нужно просто сканировать соответсвующий диапазо IP, на котором сидят абоны, а не наностэйшны, и будет все ок.

|

|

|

15.07.2015, 15:53

|

|

Участник форума

Регистрация: 23.05.2015

Сообщений: 220

Провел на форуме:

47756

Репутация:

1

|

|

Сообщение от binarymaster

Сегодня утром на гик-хабре прочитал захватывающую дух статью по нашей теме:

http://geektimes.ru/post/253392/

Хы, моя статейка

binarymaster, может быть стоит добавить эту уязвимость в RouterScan? Это как минимум позволит узнать SSID и пароль от WiFi. Так же можно сделать так, чтобы RouterScan этот пароль попробовал и к web-интерфейсу, т. к. зачастую они совпадают, как мы видим.

|

|

|

15.07.2015, 16:30

|

|

Флудер

Регистрация: 11.12.2010

Сообщений: 4,688

Провел на форуме:

997379

Репутация:

125

|

|

Сообщение от atlas28

Хы, моя статейка

Спасибо за интересную статью!

Сообщение от atlas28

может быть стоит добавить эту уязвимость в RouterScan? Так же можно сделать так, чтобы RouterScan этот пароль попробовал и к web-интерфейсу, т. к. зачастую они совпадают, как мы видим.

И то, и другое - уже добавлено

|

|

|

15.07.2015, 16:36

|

|

Участник форума

Регистрация: 23.05.2015

Сообщений: 220

Провел на форуме:

47756

Репутация:

1

|

|

Сообщение от binarymaster

И то, и другое - уже добавлено

Круто, не знал) Просто в тот момент, когда я все это делал, еще не было, поэтому и написал) Жаль, что эту ветку форума раньше не увидел.

|

|

|

15.07.2015, 17:30

|

|

New Member

Регистрация: 07.06.2015

Сообщений: 12

Провел на форуме:

4237

Репутация:

0

|

|

Мой ip это ip наностейшен которая стоит у меня на крыше.

Ответ на свой вопрос я нашол. Я узнал IP товарища,попросил скинуть роутер на дефолтный это сканю,результат отрицательный,ёщё раз сканю,так-же его роутер я не вижу,-печаль.

|

|

|

15.07.2015, 19:04

|

|

Member

Регистрация: 21.11.2012

Сообщений: 554

Провел на форуме:

178124

Репутация:

8

|

|

Сообщение от atlas28

Хы, моя статейка

LOL, а я чуть не написал гневный пост насчет рукожопства автора. Перепортить десяток-другой роутеров народу - это конечно высший пилотаж! Вместо того, чтобы купить этот копеечный б/у роутер и сделать все по уму. Тренироваться надо на кошках(с), иначе ваш финал может быть как в этом известном фильме

Ну и засылка к жертве эдакого беспалевного агента смита с просьбой открыть доступ к роутеру жертвы из wan, вместо прописи банального статического маршрута с хакнутого и перепрошитого в openwrt роутера на свой vpn-шлюз (asus в статье). Из статьи следует, что автор это понял, но слишком поздно. Кстати, совсем не обязательно добавлять этот маршрут в саму прошивку, все прекрасно делается уже после, ведь роутер под вашим контролем. В общем, эпик фейл, рука-лицо и минус к карме от двух десятков ни в чем не повинных юзеров.

|

|

|

15.07.2015, 19:10

|

|

Участник форума

Регистрация: 23.05.2015

Сообщений: 220

Провел на форуме:

47756

Репутация:

1

|

|

Сообщение от Klaatu

LOL, а я чуть не написал гневный пост насчет рукожопства автора. Перепортить десяток-другой роутеров народу - это конечно высший пилотаж! Вместо того, чтобы купить этот копеечный б/у роутер и сделать все по уму. Тренироваться надо на кошках(с), иначе ваш финал может быть как в этом известном фильме

Ну и засылка к жертве эдакого беспалевного агента смита с просьбой открыть доступ к роутеру жертвы из wan, вместо прописи банального статического маршрута с хакнутого и перепрошитого в openwrt роутера на свой vpn-шлюз (asus в статье). Из статьи следует, что автор это понял, но слишком поздно. Кстати, совсем не обязательно добавлять этот маршрут в саму прошивку, все прекрасно делается уже после, ведь роутер под вашим контролем. В общем, эпик фейл, рука-лицо и минус к карме от двух десятков ни в чем не повинных юзеров.

Да поздно все понял) Дело было срочное, на ходу все придумывал

|

|

|

15.07.2015, 19:22

|

|

Познавший АНТИЧАТ

Регистрация: 01.04.2013

Сообщений: 1,113

Провел на форуме:

348572

Репутация:

57

|

|

Сообщение от xrom672

Мой ip это ip наностейшен которая стоит у меня на крыше.

Ответ на свой вопрос я нашол. Я узнал IP товарища,попросил скинуть роутер на дефолтный <admin:admin> это <TP-LINK TL-WR841ND> сканю,результат отрицательный,ёщё раз сканю,так-же его роутер я не вижу,-печаль.

А чтоб товарищ разрешил доступ из wan попросили?

|

|

|

15.07.2015, 19:43

|

|

Active Member

Регистрация: 04.06.2015

Сообщений: 229

Провел на форуме:

56839

Репутация:

0

|

|

Сообщение от xrom672

Мой ip это ip наностейшен которая стоит у меня на крыше.

Ответ на свой вопрос я нашол. Я узнал IP товарища,попросил скинуть роутер на дефолтный <admin:admin> это <TP-LINK TL-WR841ND> сканю,результат отрицательный,ёщё раз сканю,так-же его роутер я не вижу,-печаль.

В настройках роутера во вкладке Безопасность "Удалённое управление" пусть выставит порт 80 и ip управления 255.255.255.255

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|